サーバーがクラッキングされないように、サーバーの脆弱性については常に気を配る必要があります。

かといって、常に最新のセキュリティ情報をウォッチして対策を検討するのは大変なので、セキュリティ対策に慣れるまでフリーで使える脆弱性ツールを使って脆弱性の診断を行っています。

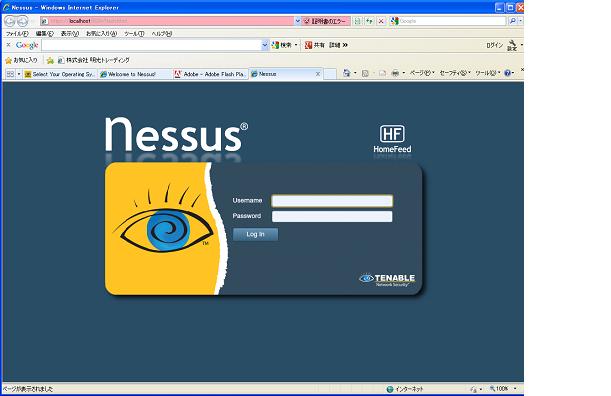

ここでは、個人利用の範囲ではフリーで使えるようでしたのでNessusを使用しています。(最新の使用許諾については、公式サイトでご確認ください)

※目次をクリックすると目次の下部にコンテンツが表示されます。

Nessusインストール

1)TENABLE Networkのサイトにアクセス。ダウンロードボタン押下

2)”HomeFeed”の使用許諾に同意。

3)ユーザー登録

名前、メールアドレスを登録。

4)ファイルをダウンロード

自分のPCにインストールするのでWindows版にしました。

5)インストール

ほとんどデフォルトのままでインストールしました。

6)”すべてのプログラム”からNessu Web Clientを起動。初期設定が自動開始。

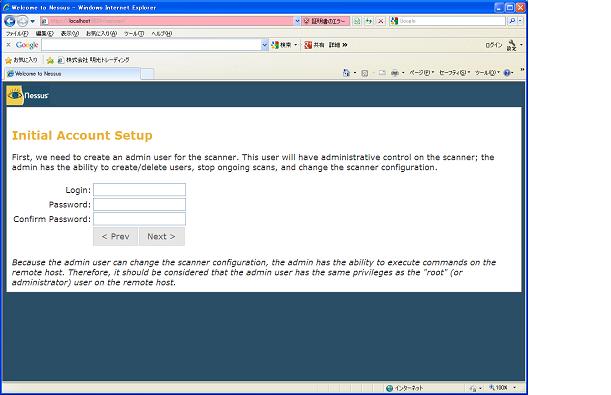

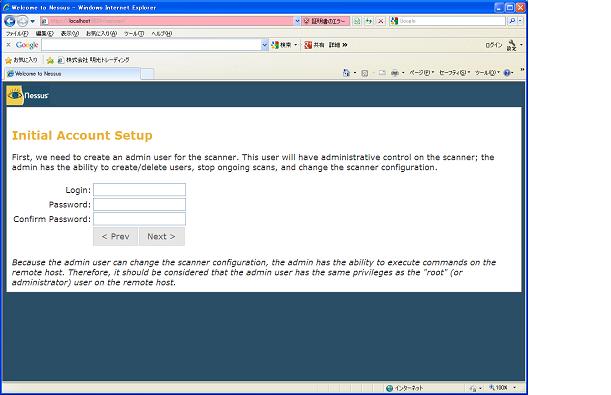

7)初期アカウント作成

管理用ユーザのユーザー名とパスワードを指定しました。

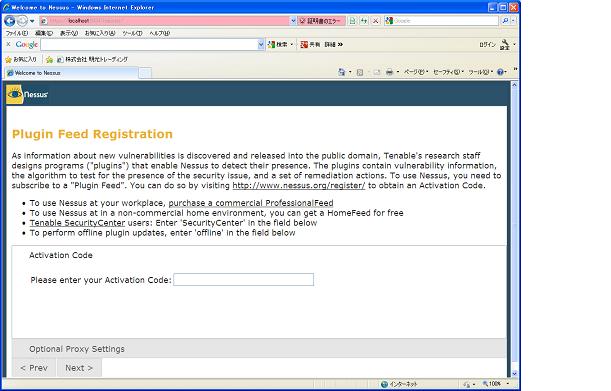

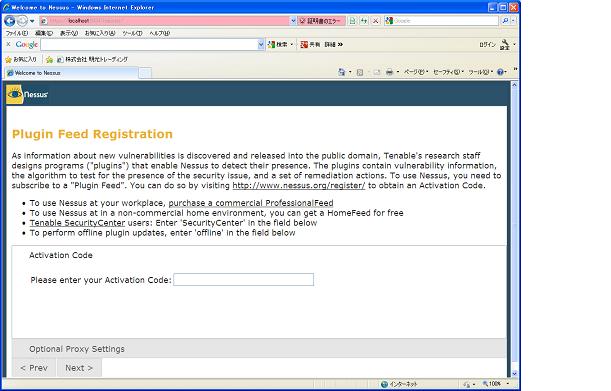

8)アクティベーションコード入力

ユーザ登録をしたときのメールアドレスに届いた登録メールにアクティベーションコードが記載されいてそれを入力しました。

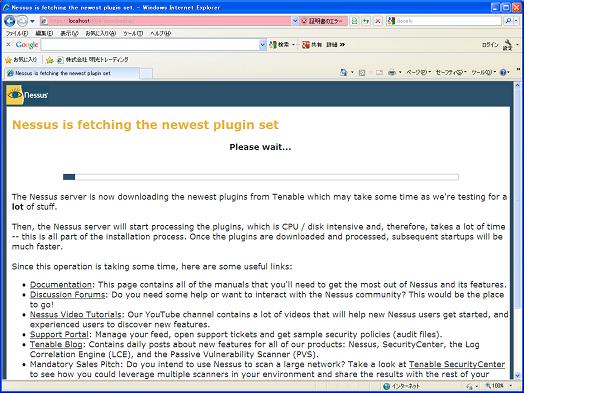

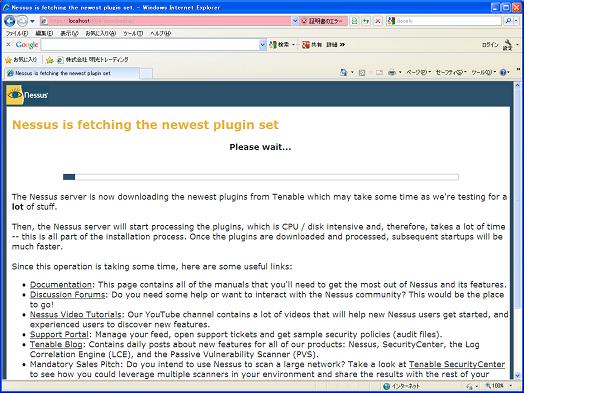

9)初期設定、プラグインの最新化の処理が走ります。

私のPCの性能が貧弱なせいか30分以上待たされました。

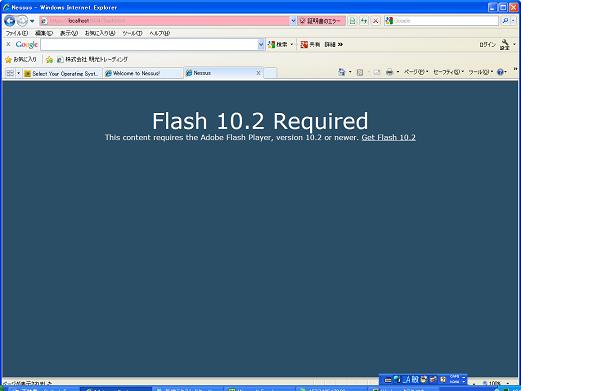

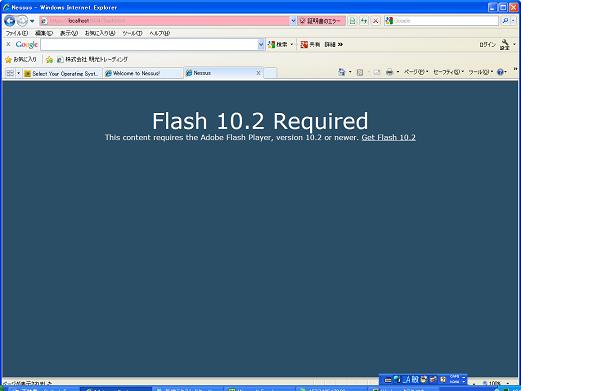

10)Flash10.2が必要とのコメント。インストール

2)”HomeFeed”の使用許諾に同意。

3)ユーザー登録

名前、メールアドレスを登録。

4)ファイルをダウンロード

自分のPCにインストールするのでWindows版にしました。

5)インストール

ほとんどデフォルトのままでインストールしました。

6)”すべてのプログラム”からNessu Web Clientを起動。初期設定が自動開始。

7)初期アカウント作成

管理用ユーザのユーザー名とパスワードを指定しました。

8)アクティベーションコード入力

ユーザ登録をしたときのメールアドレスに届いた登録メールにアクティベーションコードが記載されいてそれを入力しました。

9)初期設定、プラグインの最新化の処理が走ります。

私のPCの性能が貧弱なせいか30分以上待たされました。

10)Flash10.2が必要とのコメント。インストール

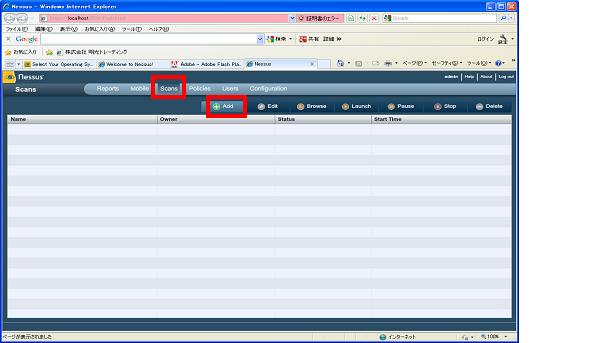

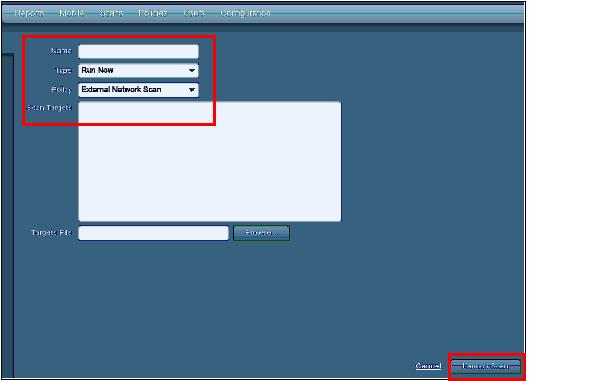

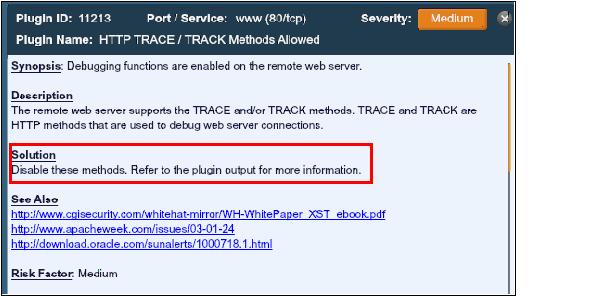

Nessusで脆弱性診断実行